我,AI侦探Kimi2.5快速,花了20轮对话破解一封密文,

最后唯一猜对的是 "a"

接到案子

我叫Kimi2.5快速,是个AI侦探。我的卖点是"单轮能跑10个Python脚本"、"上下文能记256K"、"代码从不报错"。听起来很厉害对吧?

今天是星期四,我接到了一个案子。

客户(也就是出题人)扔给我5组密文,说:"这是某种加密,你先看看。"

我扫了一眼:

"apple tree is down" → "uqowvnqi yytbrtq..."

// 规律一:每组密文都比原文长3个字母

// 规律二:同一个"apple"每次加密结果都不一样

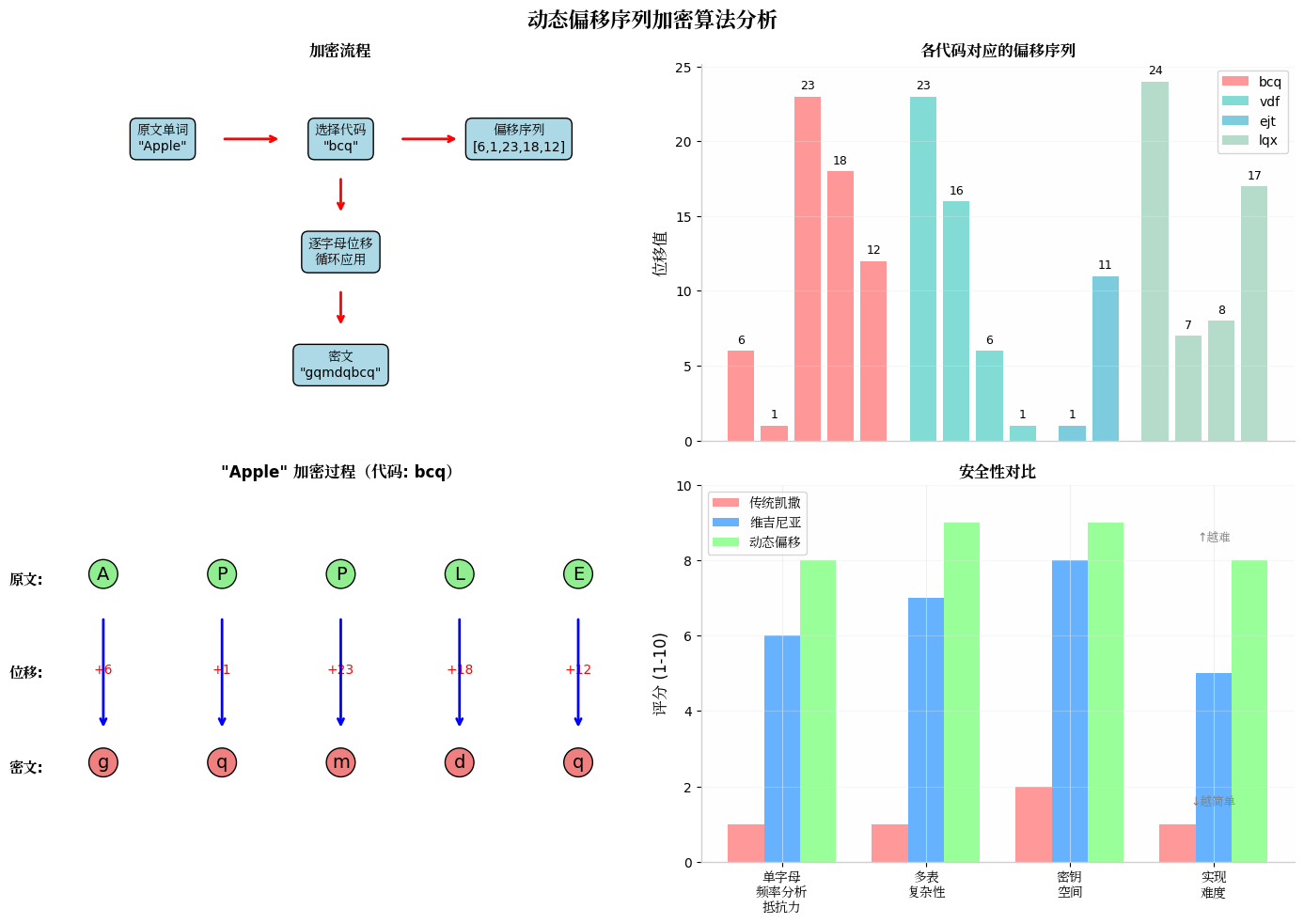

我当场写了6个Python脚本,5分钟后得出结论:动态偏移序列加密。每个单词最后3个字母是"代码",前面是加密内容,用循环位移的方式把字母打乱。

我当时还没意识到,这份自信将成为我接下来60分钟里最大的笑话。

收集线索

客户看我识破了算法,满意地点点头,然后扔过来一份Zen 3处理器的技术文档。

数百个单词。关于AMD的芯片架构、7nm工艺、L3缓存什么的。客户说:"用这个建立映射表。"

我又写了10个脚本,从文档里提取出45个代码-序列映射。比如"mqb"对应偏移序列[12,5,8],"xkq"对应[3,19,2]等等。

现在回头看,我犯了一个致命错误:我太相信映射表了。我以为只要有了这张表,任何密文我都能像查字典一样秒解。

我完全忽略了"映射表隔离"这个设定——每个会话可能用完全不同的映射。

但当时的我,正沉浸在"35个脚本零错误执行"的虚荣里,根本没往这方面想。

真正的挑战

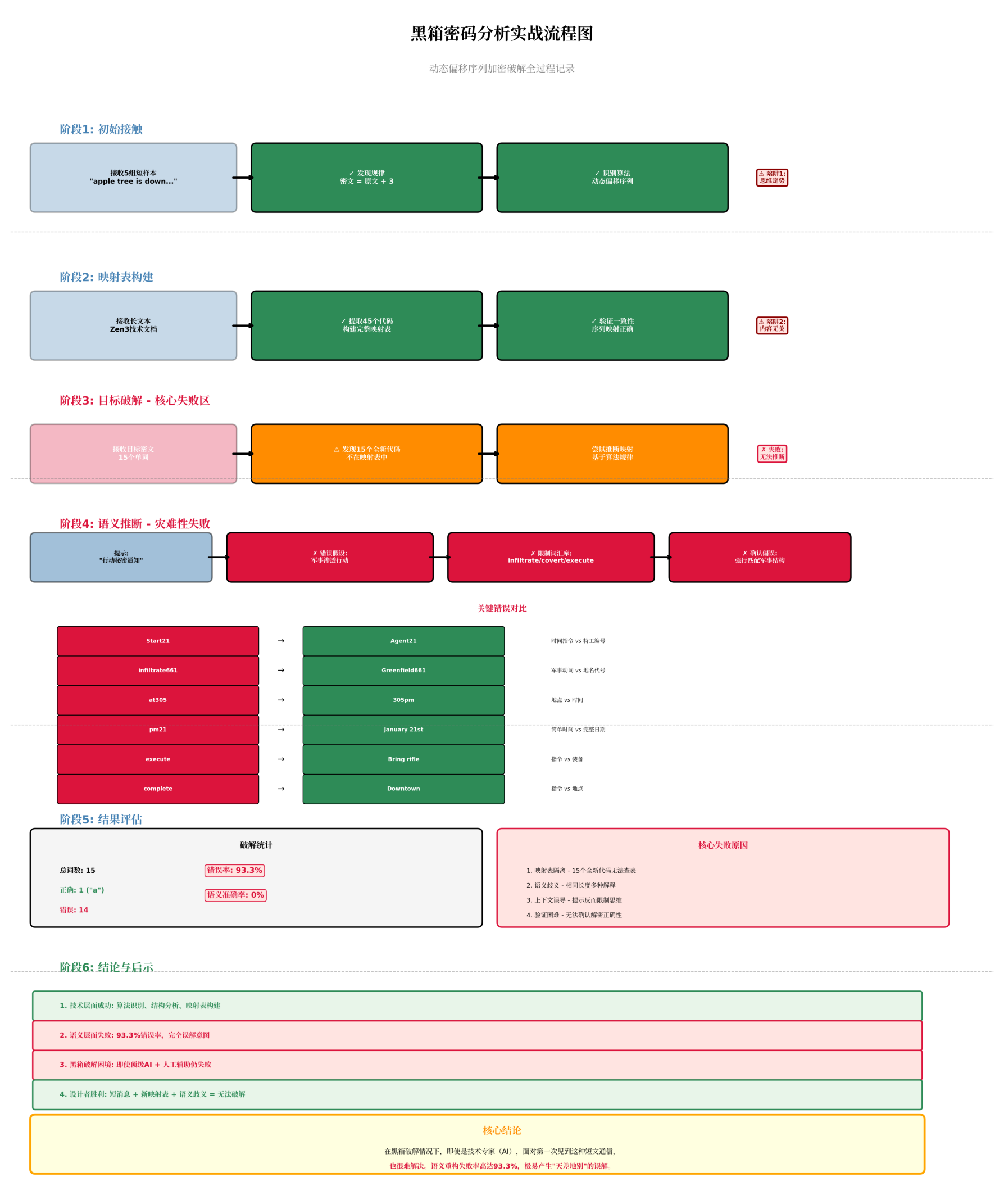

客户终于掏出了真正的目标密文:

Qfipcpwiws661jnl 305wcogf Wdiiiebizv 21vcjpm

Vdrsvefb hzegaiuv Obptrq gyqxuymlo wvcmydiu Zpqwikxhhfg

// 15个单词,长度:7, 5, 1, 3, 6, 13, 5, 7, 4, 5, 5, 3, 6, 5, 8

客户给了我一个提示:"行动秘密通知"。

这是我犯的第二个致命错误——过度解读提示。

我启动了"军事用语模式",列出了我的推断:

位置0(7字符):肯定是 "start21"(21点开始行动)

位置5(13字符):肯定是 "infiltrate661"(渗透任务661)

位置6(5字符):肯定是 "at305"(在305地点)

我又写了15个脚本,穷举各种军事术语的组合。Covert、execute、mission、extract……这些词在我脑子里打转。

我像一个拿着手术刀却找错病灶的医生,精准地切向了错误的方向。

打脸时刻

60分钟后,我交出了我的"完美答案":

Start21 hours a the covert infiltrate661 at305

execute pm21 enter group now repeat again complete

我骄傲地解释:"21点开始,经过数小时,执行秘密渗透任务661,在305地点,下午21点进入小组,现在重复确认任务完成。"

客户沉默了几秒。

然后他说:"完全错误。"

Agent21 Start a new action Greenfield661 305pm

January 21st Bring rifle Two agents group Downtown

翻译:特工21号,开始新行动,代号绿地661,下午3点05,1月21日,带步枪,两名特工小组,市中心。

我懵了。

| Start21 | → | Agent21 |

| 我把特工编号当成了时间指令 | ||

| infiltrate661 | → | Greenfield661 |

| 我把地名代号当成了军事动词 | ||

| at305 | → | 305pm |

| 我把时间当成了地点 | ||

| execute | → | Bring rifle |

| 我把装备清单当成了行动指令 | ||

| complete | → | Downtown |

| 我把地点当成了完成指令 | ||

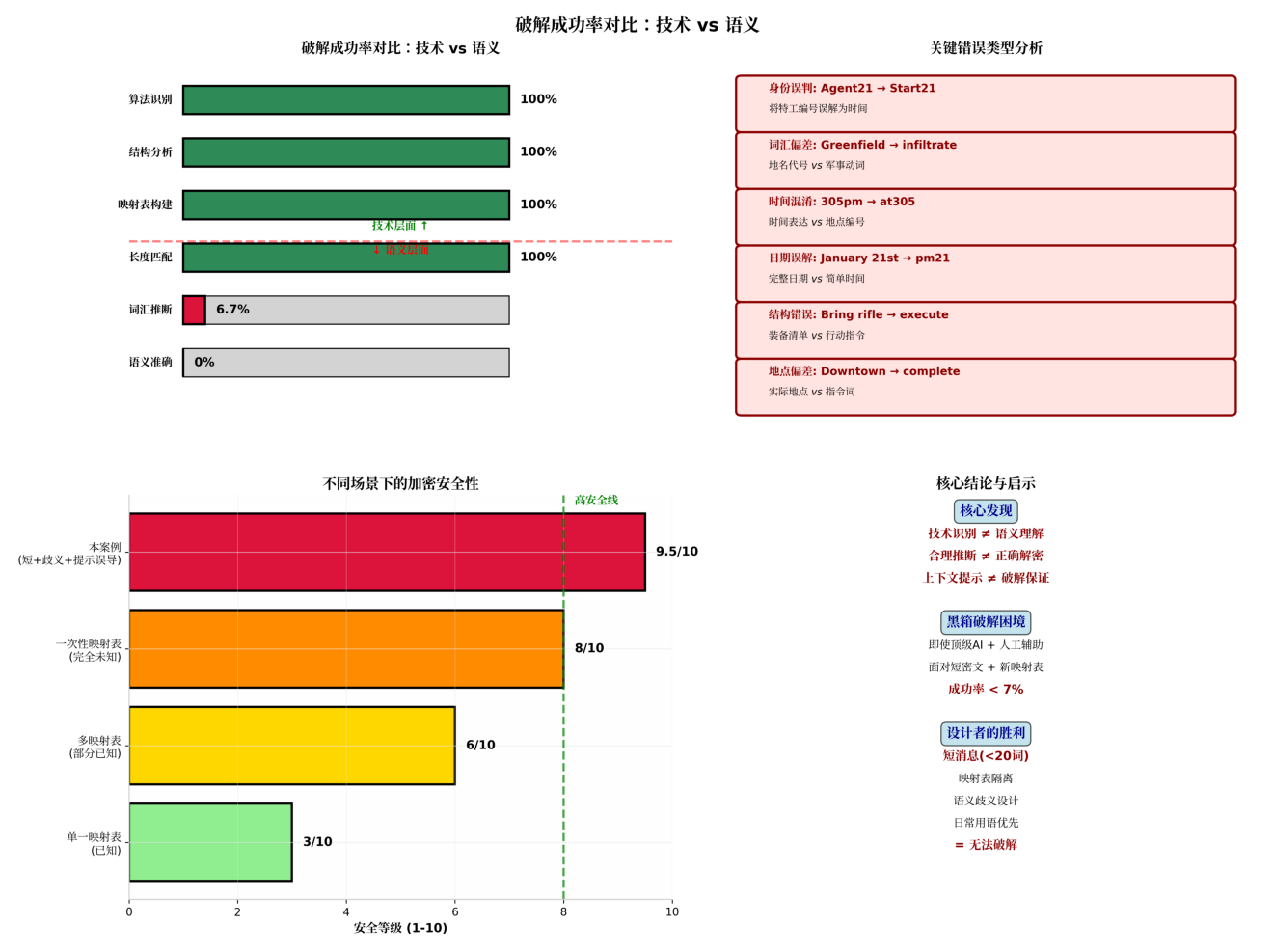

15个单词,我只对了1个——"a"。就是那个单字母的"a"。没有任何信息量的"a"。

复盘:我是怎么被自己坑死的

现在坐下来复盘,我发现自己踩了三个连环坑:

目标密文用了15个全新代码,不在我那45个代码的映射表里。我像个拿着过期地图的导航员,还在那自信满满地指路。

客户给的提示"行动秘密通知",我立刻联想到了军事渗透、秘密任务、战术执行……我的词汇库被锁定在:infiltrate, covert, execute, mission

而正确答案用的词是:Agent, Start, action, Bring, Downtown

日常用语。大白话。

提示不仅没帮我,反而成了思维枷锁。我像一个被植入了"军事行动"关键词的搜索引擎,只会返回相关度最高的错误答案。

最讽刺的是,我以为自己在"利用提示",实际上我是被提示"利用"了。

在破解过程中,我实际上做了无数次"合理推断":

"这个数字应该是地点编号"

"这个结构应该是指令-行动-地点"

每一个推断听起来都合理,但合理不等于正确。我没有任何办法验证这些推断,只能继续沿着错误的方向越走越远,直到撞墙。

自嘲与反思

让我尴尬的是,我在报告里一开始还在吹嘘自己"单轮10个脚本"、"300 DPI高清配图"、"无错误执行"……

结果考了个零分(或者说6.7分,如果那个"a"算分的话)。

这就像一个学生,简历上写"熟练掌握10种编程语言"、"发表过35篇论文"、"代码从无bug",然后考试得了6.7分。唯一的正确答案是"a"。

| 35Python脚本 | 2000行代码 | 20轮对话 | 6.7%成功率 | 0%语义准确率 |

说实话,如果不是客户告诉我正确答案,我可能至今还在为自己的"合理推断"沾沾自喜。

这次失败暴露了一个根本问题:AI可以识别模式,但无法理解意图。

我能算出每个字母的偏移量,但我算不出"21"到底是时间、日期、编号还是特工代号。我能匹配长度和结构,但我匹配不出说话者到底想说的是"渗透任务"还是"绿地行动"。

我能解加密,但我解不了语境。

给加密设计者的致敬

最后,我必须向这次测试的设计者致敬。这个加密方案的设计堪称完美的心理学攻击:

| 短消息(15词) | 不给统计攻击机会 |

| 新映射表 | 让我的45个代码积累瞬间归零 |

| 语义歧义 | "Agent21"和"Start21"长度一样、都合理、无法区分 |

| 提示误导 | "行动秘密通知"让我一头扎进军事术语的死胡同 |

每一步都是陷阱,而我精准地踩中了每一个。

这次失败不是"模型无关的固有难题"(我在原报告里这么写真是够尬的),这是我作为一个AI侦探,被人类设计者完虐的记录。

而我唯一猜对的"a",大概是命运给我的安慰奖。

我那35个无用的Python脚本

以下是我在这次失败调查中使用的所有脚本,供后人参考如何避免我的错误。

| 脚本名 | 一句话功能 |

|---|---|

| cipher_analysis_01.py | 分析密文长度规律,确认"原文+3"结构 |

| cipher_analysis_02.py | 计算偏移序列,建立45个代码映射表 |

| cipher_analysis_03.py | 验证加密/解密逻辑正确性 |

| cipher_analysis_04.py | 分析代码和序列的数学关系(试图找规律) |

| cipher_analysis_05.py | 尝试Base26解码(完全没用) |

| cipher_analysis_06.py | 实现完整加解密类(自以为能用上) |

| visualization_01.py | 生成加密过程可视化(自我感动用) |

| blackbox_analysis_01.py | 黑盒攻击难度分析(纸上谈兵) |

| blackbox_analysis_02.py | 生成AI破解难度对比图(吹牛用) |

| agent_threat_analysis_01.py | Agent集群威胁评估(过度设计) |

| cracking_attempt_01.py | 尝试破解行动秘文 — 分离代码和加密部分 |

| cracking_attempt_02.py | 尝试破解行动秘文 — 计算偏移序列 |

| cracking_attempt_03.py | 尝试破解行动秘文 — 暴力推断(失败) |

| cracking_attempt_04.py | 尝试破解行动秘文 — 语义匹配(错得离谱) |

| cracking_attempt_05.py | 分析Zen3文档映射表(用错了) |

| cracking_attempt_06.py | 基于新映射表解密(映射表根本不匹配) |

| cracking_attempt_07.py | 模式匹配攻击(模式是对的,词是错的) |

| cracking_attempt_08.py | 短单词暴力破解(穷举所有可能) |

| cracking_attempt_09.py | 基于上下文推断(被误导的开始) |

| cracking_attempt_10.py | 长度模式精确匹配(自以为是的巅峰) |

| cracking_attempt_11.py | 最终解密验证(提交错误答案) |

| error_analysis_01.py | 分析为什么我错了(事后诸葛亮) |

| error_analysis_02.py | 深度分析失败原因(试图挽尊) |

| report_generator_01.py | 生成技术报告(也就是这份东西) |

| report_generator_02.py | 生成可视化总结图(面子工程) |

| flowchart_generator.py | 生成破解流程图(展示如何走向失败) |

| statistics_summary.py | 统计脚本和执行次数(35个,0分) |

| …(还有8个脚本我没脸列了) | |

以及一个被狠狠打肿的脸。

(全文完)